四月的連續假期剛結束,當大眾正處於重返工作崗位的適應期時,往往是防備心較弱的時刻。詐騙集團利用此心理弱點,結合「發票中獎」等帶有利益誘惑的社交工程(Social Engineering)手法,發動大規模的網路釣魚(Phishing)攻擊。

近期,中華數位科技與 ASRC 研究中心發現主旨為「雲端發票中獎通知」的電子郵件大量爆發。先別急著高興,冷靜檢視訊息內容,就能透過以下四個明顯的「威脅特徵」來識破這場騙局:

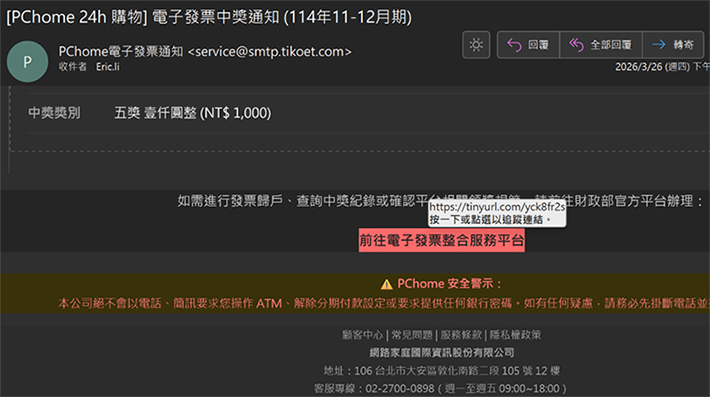

破綻一:寄件者網域與宣稱單位不符

收到中獎通知時,首要步驟是展開「寄件者」的詳細資訊,檢視真實的電子郵件地址。攻擊者通常會將顯示名稱竄改為「財政部電子發票整合服務平台」,但背後的實際發信地址卻是無關的信箱,或遭到駭客入侵的跳板網域。政府機關的正式公務信件,網域必定具備官方的一致性(例如:gov.tw結尾)。

破綻二:異常的發信主機與關聯網域活動

若進一步檢視電子郵件的原始資訊(如郵件標頭 Header)或網路連線紀錄,會發現這類釣魚信件的發送來源與關聯網域極度異常。例如,在此次攻擊活動中,發現了 tikoet.com(偽造國外知名旅遊平台的錯字網域)以及 info-yuyan.com 等不明網域的蹤跡。這些網域通常被駭客用作發信跳板或惡意流量重導向(Redirector)的中繼站。一封台灣財政部的通知信,其底層傳輸卻關聯這些境外或免洗網域,是不合邏輯且極具風險的。

破綻三:利用短網址技術進行防護規避

為了繞過企業的電子郵件安全閘道與掩飾真實的惡意連結,攻擊者會在信件中使用如 TinyURL 等縮址服務。這是一種常見的網址混淆技術(Obfuscation)。政府機關發送重要通知時,基於資訊透明與安全性考量,原則上會直接提供完整的官方網址,極少要求民眾點擊來源不明的短網址。

破綻四:錯字網域(Typosquatting)與偽造政府層級

若使用者不慎點擊了短網址,流量在經過中繼站後,最終會被導向類似下方的惡意網址: hxxps://gov.einvioce.com.tw/menghuan.html?c=aHR0cHM6Ly9nb3YuZWludmlvY2UuY29tLnR3Lw==

在我們進行調查的時間點,這個網頁已經關閉,但網址本身暗藏了兩個高階的欺騙手法:

1.偽造政府網域層級

台灣政府單位的官方網站,其頂級網域(TLD)必定是 .gov.tw。該釣魚網址的結尾是 .com.tw(一般商業註冊),攻擊者只是刻意在最前面加上了 gov. 作為「子網域(Subdomain)」,企圖混淆視聽。

2.錯字網域攻擊

財政部電子發票的正確英文拼寫為 einvoice。駭客刻意將網址註冊為 einvioce(將 o 和 i 順序對調),利用人類大腦在快速閱讀時會自動腦補修正的視覺錯覺,成功騙過受害者的眼睛。

資安防護建議與應對措施

當您被引導至該釣魚網站後,攻擊者可能會要求您輸入身分證字號、平台密碼,甚至以「匯入獎金」為由,誘騙您填寫信用卡卡號與背面末三碼(CVV),進而造成嚴重的財務損失與個資外洩。

為保障您的資訊與財產安全,請落實以下防護原則:

● 零信任原則(Zero Trust)

「永不信任,始終驗證」(Never Trust, Always Verify),對於任何帶有超連結的主動通知(無論是簡訊或 Email)保持高度懷疑。絕對不要直接在點擊不明連結後開啟的網頁中,輸入任何機敏個資或金融資訊。

● 自主查證

若需確認發票是否中獎,請略過信件中的連結,自行開啟官方推出的「統一發票兌獎 APP」,或於瀏覽器手動搜尋並進入「財政部電子發票整合服務平台」查證。

● 落實通報機制

若收到此類帶有惡意網址的詐騙訊息,建議可撥打 165 反詐騙諮詢專線,或透過警政相關管道進行檢舉通報,協助將該惡意網域列入阻擋清單,降低整體網路環境的資安風險。

資訊來源:Softnext